Introduction : quand la santé devient une cible

En janvier 2025, la France a découvert l’un des incidents de cybersécurité les plus préoccupants de son histoire récente dans le secteur médical. Le groupe cybercriminel dumpsec a revendiqué le vol de plus de 65 millions de données médicales issues de MonLogicielMedical, la solution de gestion de cabinet développée par Cegedim Santé. Plus de 1 500 médecins seraient concernés. Les données exfiltrées si la revendication se confirme incluent des informations d’une sensibilité extrême : antécédents médicaux, diagnostics psychiatriques, situations familiales, informations intimes, et selon certaines sources, des données relatives à des personnalités publiques.

Face à la gravité potentielle de la situation, le ministère chargé de la santé a qualifié cet événement d’« incident ». Un mot choisi avec soin, mais qui peine à masquer la réalité : si les faits se confirment, il ne s’agit pas d’un incident technique localisé. Il s’agit d’une compromission massive de données parmi les plus protégées du droit français et européen.

Ce qui frappe davantage encore, c’est le contraste saisissant entre la certification HDS (Hébergeur de Données de Santé) dont bénéficiait la plateforme gage supposé de conformité et de sécurité et la réalité d’une brèche potentiellement béante. La certification n’est pas une armure. Elle atteste d’une conformité à un instant T, dans un environnement en constante mutation.

Derrière les chiffres, il y a des êtres humains. Des patients qui n’ont jamais consenti à ce que leur vie intime soit mise en vente sur des forums cybercriminels. Des médecins dont la réputation professionnelle pourrait être engagée. Et demain, peut-être, des entreprises, des hôpitaux, des assureurs exploitant ces données à des fins que nous ne maîtrisons plus.

“Sommes-nous réellement préparés à vivre une crise cyber de cette ampleur ? La réponse, pour la grande majorité des organisations, est non.”

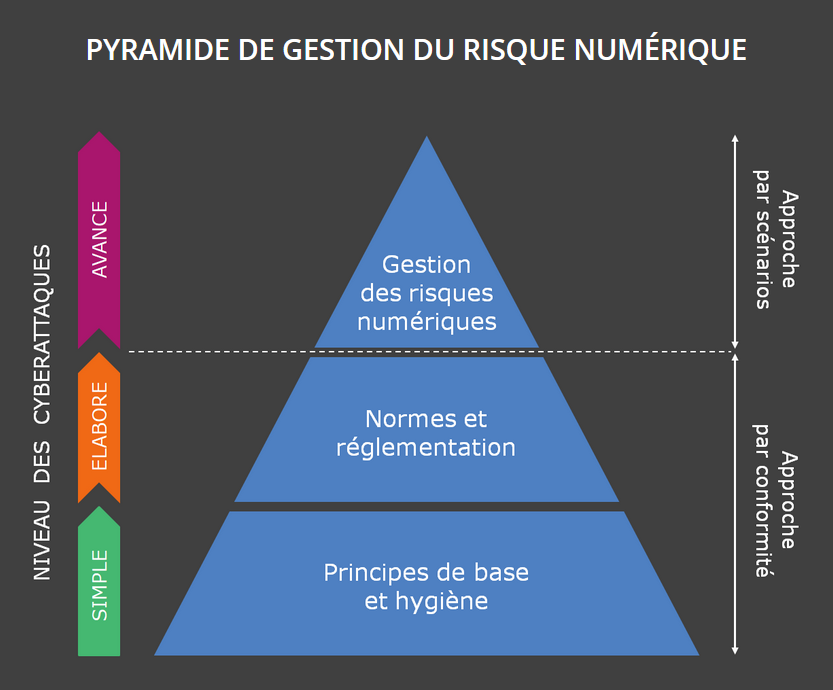

Comprendre le risque avant qu’il ne devienne une catastrophe

La première erreur stratégique des organisations est de traiter le risque cyber comme un problème exclusivement informatique. Il ne l’est pas. C’est un risque systémique, dont les conséquences traversent toute la structure d’une entreprise.

La démarche commence par une analyse rigoureuse des risques. En France, la méthode de référence est EBIOS Risk Manager, développée par l’ANSSI. Elle permet d’identifier les actifs critiques les systèmes, données et processus vitaux pour l’organisation et de cartographier les données sensibles, en particulier celles à caractère personnel ou médical soumises au RGPD. À partir de là, il devient possible de modéliser des scénarios d’attaque crédibles, adaptés au profil de menace réel de l’organisation.

Cette analyse révèle des impacts qui dépassent très largement la dimension technique. Les impacts juridiques sont immédiats : en cas de violation de données personnelles, l’article 83 du RGPD prévoit des amendes pouvant atteindre 4 % du chiffre d’affaires annuel mondial. Les impacts financiers incluent les coûts de remédiation, les actions en responsabilité civile, et la perte de contrats. Les impacts réputationnels, souvent sous-estimés, peuvent être durables : la confiance d’un patient, d’un client, d’un partenaire, se construit en années et se détruit en heures.

Mais les impacts les plus négligés restent les impacts humains et organisationnels. Une crise cyber génère un stress intense, un sentiment d’impuissance, des conflits internes sur les responsabilités. On observe des burnouts, des démissions, une désorganisation profonde. Sans préparation, les équipes dirigeantes se retrouvent à naviguer à vue dans un brouillard épais, sous pression médiatique, avec des décisions aux conséquences irréversibles à prendre en temps réel.

Préparer les impacts, et non seulement prévenir l’attaque

La cybersécurité mature ne se limite pas à la prévention. Elle intègre une réalité inconfortable que trop d’organisations refusent encore d’admettre : l’attaque aura lieu. La question n’est pas de savoir si vous serez ciblé, mais quand et dans quel état de préparation vous serez le moment venu.

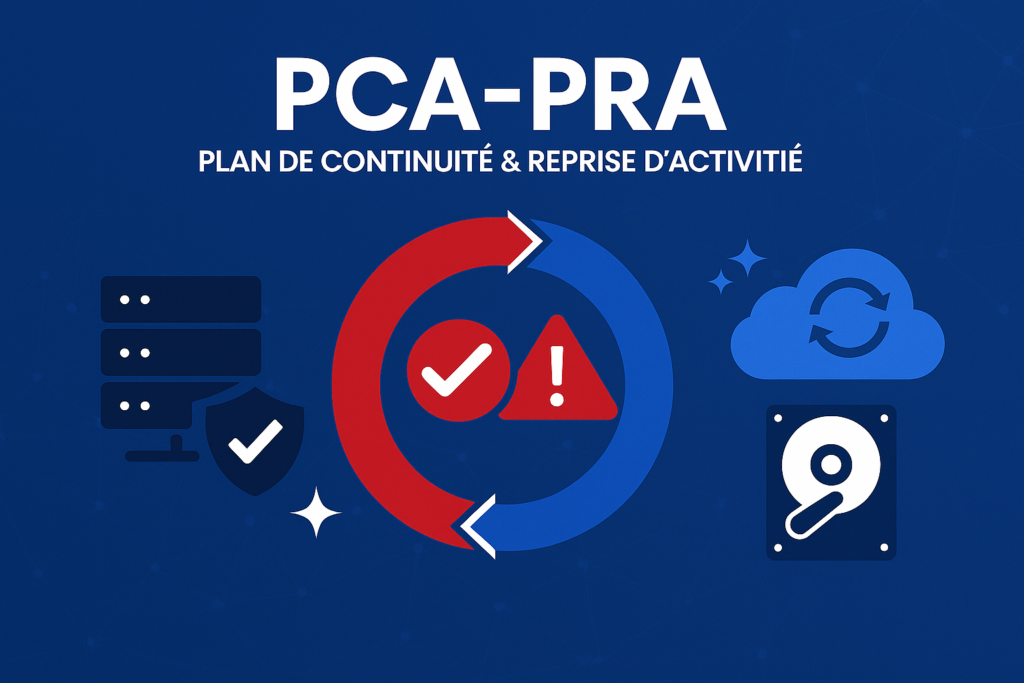

La préparation aux impacts repose sur plusieurs piliers indissociables. Le Plan de Continuité d’Activité (PCA) et le Plan de Reprise d’Activité (PRA) définissent comment l’organisation maintient ses fonctions critiques pendant la crise et comment elle retrouve un fonctionnement normal après. Ces plans ne valent rien s’ils sont rédigés une fois et oubliés dans un tiroir.

La cellule de crise est le nerf de guerre. Elle doit être constituée, entraînée et testée avant toute crise. Cela implique de définir avec précision les rôles et responsabilités de chaque membre technique, juridique, communication, direction et de mettre en place des canaux de communication internes redondants, car les canaux habituels (messagerie d’entreprise, VPN) peuvent être compromis ou indisponibles lors d’un incident.

“On ne découvre pas la crise le jour J. On la répète. La pression, la confusion, les décisions sous contrainte de temps : tout cela doit être vécu en conditions contrôlées, avant d’être vécu en conditions réelles.”

Les exercices de crise immersifs constituent à ce titre le meilleur investissement préventif qu’une organisation puisse réaliser. Ils permettent de tester les plans, de révéler les failles organisationnelles, de former les équipes à la décision sous stress, et de créer une mémoire collective de la crise. Un exercice bien conçu met les participants dans l’inconfort voulu : fausses nouvelles, informations contradictoires, pression temporelle, interlocuteurs simulés (journalistes, autorités, clients). C’est dans cet inconfort que naît la résilience.

La réalité opérationnelle d’une crise

Même les organisations qui ont planifié sont souvent dépassées par la réalité opérationnelle d’une crise active. Car la crise cyber n’est pas un événement unique et linéaire. C’est un flux continu d’informations, de décisions, d’escalades et d’interactions simultanées.

En pratique, une crise implique : la gestion de multiples canaux de communication en parallèle (équipes techniques, direction, communication externe, autorités réglementaires comme la CNIL, partenaires, clients, médias) ; la tenue d’une main courante rigoureuse documentant chaque action et décision horodatée, indispensable pour les enquêtes ultérieures et les obligations de reporting réglementaire ; le suivi en temps réel de l’évolution de la situation et de l’avancement des tâches de remédiation ; la coordination entre des équipes aux cultures et aux langages radicalement différents.

Sans outil dédié, cette gestion devient rapidement chaotique. Les équipes utilisent des fils de messagerie improvisés, des tableurs partagés, des appels téléphoniques non tracés. Les informations se perdent, les décisions ne sont plus documentées, la cohérence de la réponse s’effrite. Dans une crise de l’ampleur de celle de Cegedim, ce chaos peut transformer un incident gérable en catastrophe irréversible.

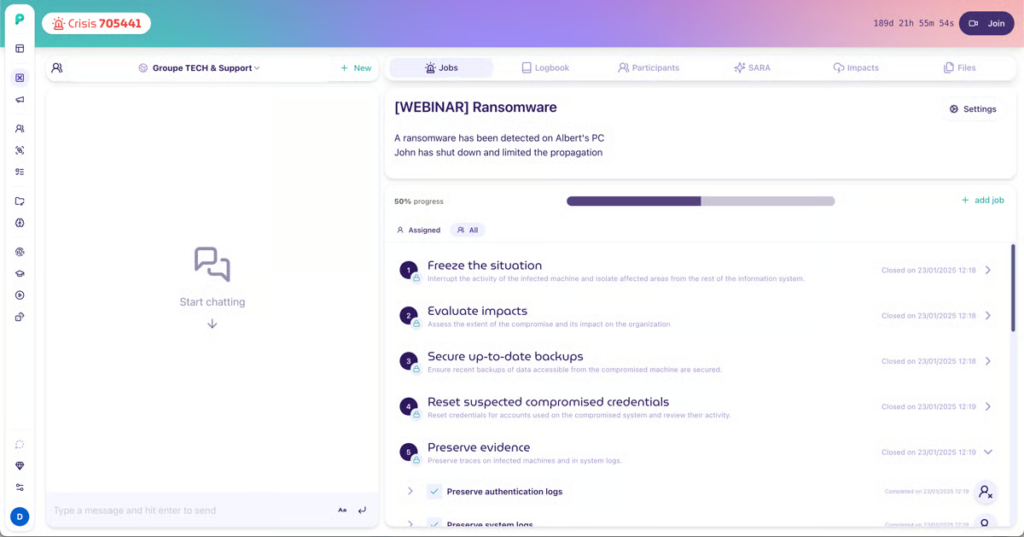

PanicSAFE : transformer le plan en pilotage opérationnel

PanicSAFE centralise l’ensemble des canaux de communication au sein d’un espace unifié, cloisonné et hautement sécurisé, accessible même en cas de compromission des outils internes habituels (messagerie, AD, VPN, etc.).

La plateforme intègre un module complet de chat et visioconférence sécurisés, garantissant la continuité des échanges stratégiques sans dépendre de l’infrastructure impactée.

La solution propose également une gestion documentaire structurée, permettant de retrouver instantanément toute information pertinente (PRA, PCA, procédures, contacts d’urgence, cartographie SI), tout en assurant un versioning maîtrisé et une diffusion contrôlée.

La rédaction automatisée de la main courante permet de consigner chaque action, décision et événement en temps réel, assurant une traçabilité exhaustive indispensable aux obligations réglementaires, aux audits et aux retours d’expérience post-crise.

Le suivi des tâches en temps réel et l’orchestration des équipes offrent au coordinateur de crise une vision consolidée de la situation : priorisation dynamique des actions critiques, assignation claire des responsabilités, réduction des angles morts opérationnels.

Adaptation dynamique avec SARA

Grâce à SARA, le moteur d’adaptation intelligent intégré, PanicSAFE ajuste dynamiquement les scénarios en fonction de l’évolution de l’incident. Les plans d’action ne sont plus figés : ils évoluent en temps réel selon les informations collectées et les décisions prises.

Fonctionnalités clés intégrées

- Évolutions continues assurées : amélioration constante de la plateforme en fonction des retours terrain et des nouvelles menaces.

- Chat et visioconférence intégrés : communication sécurisée et instantanée entre cellules de crise.

- Exécution de simulations réalistes : préparation opérationnelle via des exercices immersifs et scénarisés.

- Authentification simple et sécurisée : accès rapide tout en garantissant un haut niveau de protection (MFA, cloisonnement).

- Scénarios personnalisés et adaptables : plans de gestion de crise configurables selon le secteur, la typologie d’incident et la maturité de l’organisation.

- Processus et tâches clairement définis : structuration méthodique des responsabilités et des workflows.

- Chiffrement intégré avancé et fiable : protection des communications et des données sensibles en toutes circonstances

Conclusion : De l’alerte au signal stratégique

L’incident Cegedim n’est pas un cas isolé. C’est un signal d’alarme national. Dans un secteur de la santé déjà sous pression, portant des données parmi les plus sensibles qui soient, cet événement rappelle avec force que la conformité n’est pas la sécurité, et que la prévention n’est pas la résilience.

La préparation à la crise cyber exige une approche à la fois technique et organisationnelle. Technique, car les systèmes doivent être durcis, segmentés, monitorés. Organisationnelle, car la réponse à une crise est avant tout une question de gouvernance, de décisions humaines, de communication maîtrisée et de coordination efficace sous pression.

La question n’est plus de savoir si votre organisation doit investir dans cette préparation. Elle est de savoir si vous pouvez vous permettre de ne pas le faire.

Chez Ventury Technology, nous accompagnons les organisations dans la construction d’une préparation solide, mêlant méthodologie de gestion des risques, exercices immersifs et outillage adapté pour affronter une crise réelle avec sang-froid et efficacité.